Phishing avanzado

Geschreven op 11 febrero 2026

Ayer recibí un correo de Sipple Homes Accounting. Una solicitud de DocuSign para revisar y firmar un documento, algo sobre un pago inicial. No lo conocía, no tenía nada que ver conmigo, así que 100% sospechoso. Hasta aquí nada especial, esto lo recibes semanalmente.

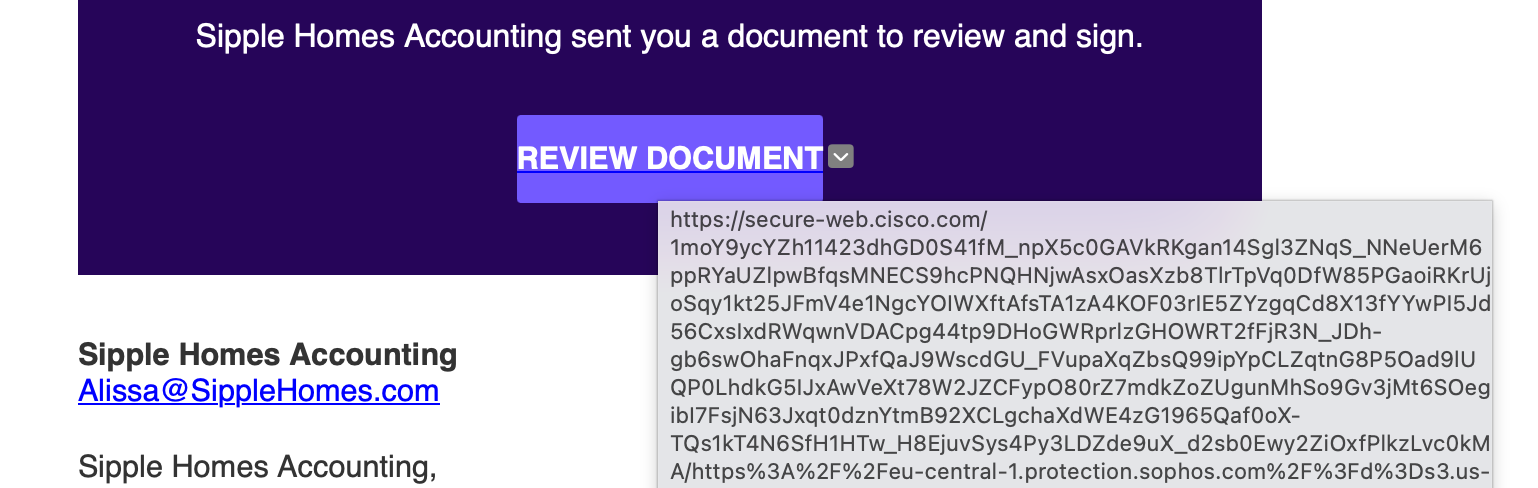

Pero cuando pasé el ratón sobre el enlace vi algo inesperado. El enlace iba a secure-web.cisco.com. No a alguna dirección dudosa con muchos caracteres extraños y un dominio .xyz, sino a Cisco. Todos los demás enlaces en el correo iban a páginas reales de DocuSign. Las imágenes provenían del CDN real de DocuSign. Recreado pixel por pixel. No dudé ni un momento de que era phishing, porque no tenía relación con el remitente, pero normalmente eso es lo primero que verifico: ¿a dónde va el enlace? Y esa verificación no funcionaría aquí.

Hice que Claude Code analizara el correo y lo que hay detrás es bastante ingenioso. El truco funciona con tres capas.

Capa 1: Cisco. El enlace realmente va a secure-web.cisco.com. Ese es un producto legítimo, Cisco Secure Email. Las empresas lo usan para reescribir todos los enlaces en el correo saliente, para que pasen a través del proxy de Cisco para una verificación de seguridad. Así que cuando pasas el ratón sobre el enlace ves un dominio confiable.

Capa 2: Sophos. En la URL de Cisco hay una segunda URL oculta, de otro producto de seguridad: Sophos Email Protection. También real, también legítimo. El correo de phishing original fue enviado a través de una organización que usa Sophos, y ellos también reescribieron la URL.

Capa 3: El destino real. En la URL de Sophos hay un enlace codificado en base64 a una página HTML en un bucket de Amazon S3. E incluso ese nombre de bucket está elegido inteligentemente: s3.us-east-1.amazonaws.com/amzn-redirecturl-dc783fyf551-campaign.sharepoint.com/xwami.html Esto termina en “sharepoint.com” para que también parezca creíble a primera vista. Pero es simplemente una página en AWS donde se roban tus credenciales.

Así que resumiendo. Haces clic en un enlace a Cisco. Cisco te redirige a Sophos. Sophos te redirige a una página falsa en Amazon. Tres dominios legítimos como pantalla. El correo en sí probablemente proviene de un buzón hackeado, por lo que SPF, DKIM y DMARC también están correctos, y el correo se entrega ordenadamente en tu bandeja de entrada. Todo se ve bien. Esto también se llama ‘security proxy laundering’: abuso de infraestructura de seguridad como lavadero de enlaces de phishing.

Y eso es bastante preocupante. Porque la verificación que la mayoría de la gente (debería) hacer — echar un vistazo a dónde va el enlace — no funciona aquí. El remitente se ve real. El correo se ve real. El enlace se ve real.

Lo que sí funciona: ¿Esperas este correo? ¿Conoces al remitente? ¿Tienes algo que ver con el asunto? Si la respuesta es no, no hagas clic. No importa cuán confiable se vea el enlace. Lo que también funciona: configurar una passkey, o al menos autenticación de dos factores, para sitios sensibles como docusign.