Phishing voor gevorderden

Geschreven op 11 februari 2026

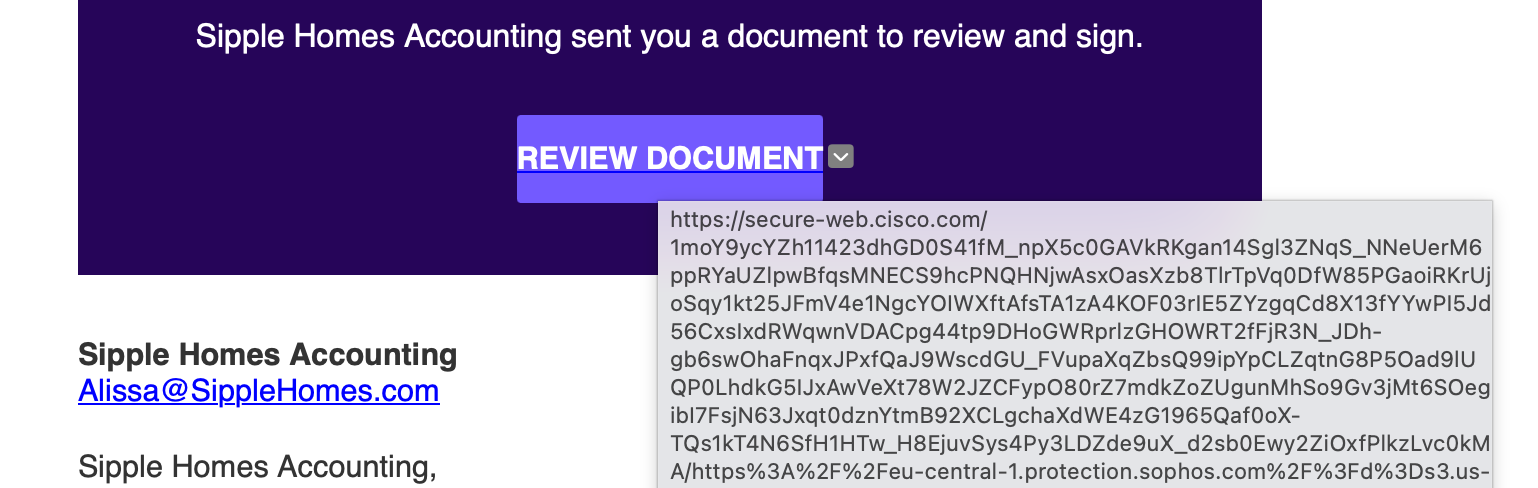

Gisteren kreeg ik een mailtje van “Sipple Homes Accounting”. Een DocuSign verzoek om een document te reviewen en te tekenen, iets met een aanbetaling. Kende ik niet, had ik niks mee te maken, dus dan weet je meteen al: 100% verdacht. Tot zover niks bijzonders, dit krijg je wekelijks.

Maar toen viel me iets op. Ik ging met m’n muis over de link, en zag dat deze ging naar secure-web.cisco.com. Niet naar een of ander dubieus adres met een .xyz domein, maar naar Cisco. Alle andere links in de mail gingen naar echte DocuSign pagina’s. De afbeeldingen kwamen van het echte DocuSign CDN. Ik twijfelde er nog steeds niet aan dat het phishing was, want wat moet Sipples Home met mij. Maar mijn eerste check is altijd: waar gaat de link heen. En dat werkte hier dus niet. Huh?

Ik heb de mail door Claude Code laten analyseren en het is best knap ingericht. De truc werkt met drie stappen.

Stap 1: Cisco. De link gaat echt naar secure-web.cisco.com. Dat is een legitiem product, Cisco Secure Email. Bedrijven gebruiken het om alle links in uitgaande mail te herschrijven, zodat ze via Cisco’s proxy lopen voor een veiligheidscheck. Dus als je met je muis over de link gaat zie je een vertrouwd domein.

Stap 2: Sophos. In de Cisco URL zit een tweede URL verstopt, van een ander beveiligingsproduct: Sophos Email Protection. Ook echt, ook legitiem. Het oorspronkelijke phishing mailtje is verstuurd via een organisatie die Sophos gebruikt, en die heeft de URL ook herschreven. Voelt veilig!

Stap 3: De echte bestemming. In de Sophos URL zit een base64-gecodeerde link naar een HTML pagina op een Amazon S3 bucket. En zelfs die bucketnaam is slim gekozen: s3.us-east-1.amazonaws.com/amzn-redirecturl-dc783fyf551-campaign.sharepoint.com/xwami.html Deze eindigt op “sharepoint.com” zodat het er, bij een snelle blik, ook nog eens geloofwaardig uitziet. Maar het is gewoon een pagina op AWS waar je inloggegevens worden gestolen.

Dus als je klikt ga je eerst naar Cisco. Cisco stuurt je door naar Sophos. Sophos stuurt je door naar een neppagina op Amazon. Drie normale domeinen als dekmantel. Het mailtje zelf komt waarschijnlijk van een gehackte mailbox, waardoor ook SPF, DKIM en DMARC gewoon kloppen, en de mail netjes in de je inbox wordt afgeleverd. Alles ziet er goed uit. Dit wordt ook wel ‘security proxy laundering’ genoemd: misbruik van beveiligingsinfrastructuur als wasstraat voor phishing links.

En dat is best zorgwekkend. Want de check die de meeste mensen (zouden moeten) doen — even kijken waar de link heen gaat — werkt hier dus niet. De afzender ziet er echt uit, de mail ziet er echt uit, de link ziet er echt uit. Ik denk dan meteen aan mijn moeder van 78 die ik dit heb geleerd: Controleer waar de link heen gaat. Maar die regel moet ik haar weer laten vergeten.

Wat wel werkt: Verwacht je dit mailtje? Ken je de afzender? Heb je iets te maken met het onderwerp? Als het antwoord nee is, klik dan niet. Hoe betrouwbaar de link er ook uitziet.